情報セキュリティ対策・実装技術 (全218問中58問目)

No.58

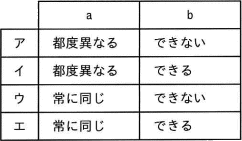

デジタル署名やブロックチェーンなどで利用されているハッシュ関数の特徴に関する,次の記述中のa,bに入れる字句の適切な組合せはどれか。

ハッシュ関数によって,同じデータは,aハッシュ値に変換され,変換後のハッシュ値から元のデータを復元することがb。

ハッシュ関数によって,同じデータは,aハッシュ値に変換され,変換後のハッシュ値から元のデータを復元することがb。

出典:令和元年秋期 問93

分類

テクノロジ系 » セキュリティ » 情報セキュリティ対策・実装技術

正解

ウ

解説

ハッシュ関数は、任意の長さのデータを入力すると固定長のビット列(ハッシュ値,メッセージダイジェスト)を返す関数で、次のような特徴を持っています。

〔aについて〕

同じデータと同じハッシュアルゴリズムを使用すれば、生成される値は常に同じです。したがって常に同じが適切です。

〔bについて〕

ハッシュ関数は一方向性の関数です。元のデータからハッシュ値を算出することができますが、その逆、つまりハッシュ値から元のデータを復元することはできません。したがってできないが適切です。

以上より、a=常に同じ、b=できない となる「ウ」の組合せが適切です。

- 入力データが同じであれば、常に同じメッセージダイジェストが生成される。

- 入力データが少しでも異なっていれば生成されるメッセージダイジェストは大きく異なったものになる。

- メッセージダイジェストから元の入力データを再現することが困難である。

- 異なる入力データから同じメッセージダイジェストが生成される可能性が非常に低い。

〔aについて〕

同じデータと同じハッシュアルゴリズムを使用すれば、生成される値は常に同じです。したがって常に同じが適切です。

〔bについて〕

ハッシュ関数は一方向性の関数です。元のデータからハッシュ値を算出することができますが、その逆、つまりハッシュ値から元のデータを復元することはできません。したがってできないが適切です。

以上より、a=常に同じ、b=できない となる「ウ」の組合せが適切です。